Dalam ancaman siber modern, supply chain attack telah berkembang menjadi salah satu vektor serangan yang paling efektif. Attacker memanfaatkan integrasi antar system seperti distribusi software, layanan cloud, serta dependency software dengan tujuan mendapatkan initial access tanpai harus mengeksploitasi kerentanan secara langsung. Studi “Supply Chain Characteristics as Predictors of Cyber Risk” tahun 2022, menunjukkan bahwa pendekatan ini secara signifikan meningkatkan probabilitas insiden siber seiring dengan meningkatnya kompleksitas ekosistem digital.

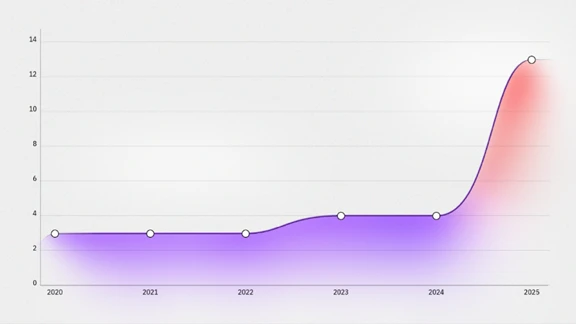

Laporan IBM X-Force Threat Intelligence Index 2026 menunjukkan bahwa insiden supply chain compromise meningkat hampir empat kali lipat dalam lima tahun terakhir.

Tren ini mencerminkan pergeseran strategi attacker yang memanfaatkan trusted integration sebagai jalur initial access, sehingga memungkinkan serangan berkembang secara sistemik dan berdampak pada banyak entitas dalam satu rantai distribusi. Hal ini juga diperkuat oleh laporan High-Tech Crime Trends Report 2026 dari Group-IB yang mengidentifikasi bahwa berbagai threat actor, seperti Lazarus, Scattered Spider, HAFNIUM, serta grup kriminal seperti DragonForce dan 888 secara aktif memanfaatkan supply chain attack dalam operasional mereka.

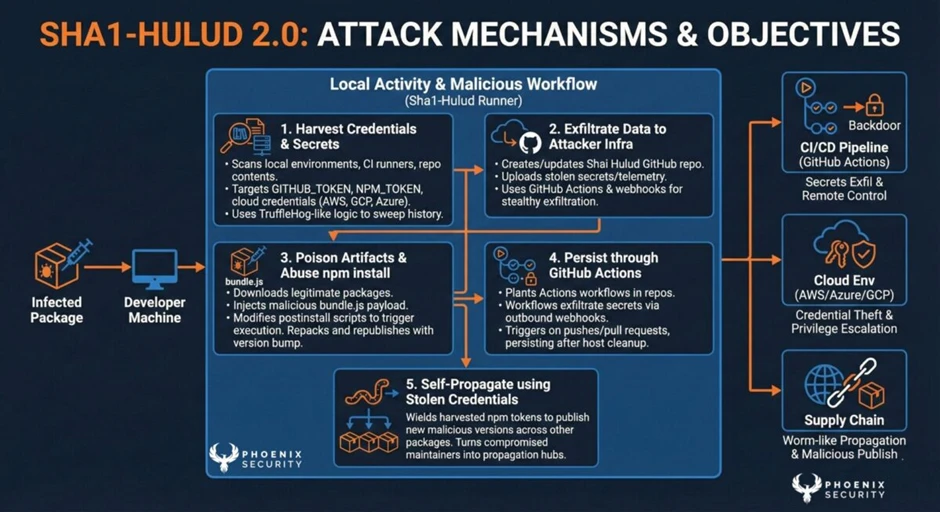

Salah satu contoh supply chain attack adalah campaign pada ekosistem NPM yang dikaitkan dengan Shai-Hulud, di mana threat actor menyisipkan malicious code ke dalam package atau mempublikasikan versi yang telah dimodifikasi. Saat package di-install, malicious code akan otomatis dieksekusi untuk mencuri kredensial seperti token GitHub, NPM, dan akses cloud. Kredensial ini kemudian digunakan untuk menginfeksi package lain, sehingga serangan dapat menyebar secara luas dalam ekosistem.

Karakteristik utama dari supply chain attack adalah kemampuannya dalam menyamarkan aktivitas berbahaya sebagai bagian dari proses normal. Karena aktivitas tersebut tampak legitimate (normal) dalam log dan monitoring sistem, banyak kontrol keamanan konvensional tidak mampu mendeteksi serangan pada tahap awal. Kondisi ini memberikan ruang bagi threat actor untuk mempertahankan akses, melakukan lateral movement, dan memperluas kontrol tanpa terdeteksi dalam jangka waktu yang lama.

Dampak dari supply chain attack tidak hanya bersifat teknis, tetapi juga berdampak langsung terhadap operasional, finansial, serta reputasi organisasi. Oleh karena itu, risiko ini perlu dipandang sebagai isu strategis di tingkat manajemen. Sebagai respons, organisasi perlu mengadopsi pendekatan keamanan yang berfokus pada peningkatan visibilitas dan kontrol terhadap jalur distribusi serta integrasi sistem, serta menerapkan prinsip Zero Trust, di mana setiap process harus diverifikasi secara langung untuk bisa dikategorikan aman.

Referensi :

https://arxiv.org/abs/2210.15785

https://www.ibm.com/reports/threat-intelligence

https://www.ibm.com/think/insights/more-2026-cyberthreat-trends

https://www.enisa.europa.eu/publications/threat-landscape-for-supply-chain-attacks

https://www.group-ib.com/media-center/press-releases/htct-2026-supply-chain/

https://jfrog.com/blog/shai-hulud-npm-supply-chain-attack-new-compromised-packages-detected/

https://phoenix.security/shai-hulud-campaign-timeline/