Tiga pekan lebih perang US-ISRAEL dengan IRAN membuat kita terperangah telah terjadi perubahan mekanisme serangan dengan kekuatan yang saling menghacurkan. Kekuatan jumlah pasukan tidak mutlak menjadi penentu tapi teknologi pendukung dengan model serangan terbaru menjadi kunci : AI, Drone dan . Satelite sebagai pemantau sekaligus pengarah target menjadi utama, selain itu kekuatan enkapsulasi dan Teknik jamming radar juga menyadarkan kita bagaimana perang saat ini berangsur berubah. Gambar di atas diambil pada 15 Maret 2026 dari sebuah acara The Big Weekend Show di Fox News. Ramai di media sosial dalam beberapa hari ini setelah ramainya isu netizen tentang kapal induk US berhasil dirusak oleh Iran dan puncaknya dengan video Perdana Menteri Israel muncul yang disinyalir sebagai hasil AI.

Dalam penelitian yang dimulai oleh (Robinson, Jones, & Janicke, 2015) sampai penelitian terbaru oleh (Kilincer, Ertam, & Sengur, 2021), (Hasan et al., 2023), (Vennela, Akarapu, Rakshith, Asirvatham, & Sunil, 2026) menjelaskan tentang penanganan serangan Cyber, terutama isu-isu serangan cyberwar, malware dan sisi hitam lainnya di Internet. Dimana saat ini serangan di Internet semakin beragam, berdampak luas dan kuat ditambah dengan mudahnya didapatkan tools peretas yang mempunyai fitur perusak yang lengkap tanpa perlu kemampuan di bidang coding dan network.

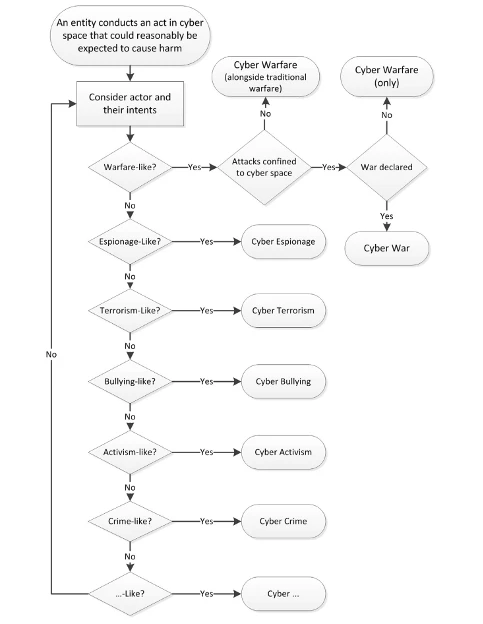

Gambar 1: Hirarki Jenis perperangan (Robinson et al., 2015)

Cyber warfare telah memasuki era baru, dimana tindakan suatu negara dengan dukungan sumber dayanya berupaya untuk menembus komputer atau jaringan negara lain dengan tujuan menyebabkan kerusakan atau gangguan secara masif terutama menggangu layanan publik. Seperti pada gambar 1 yang telah di sampaikan oleh Robinson, dengan menggambarkan alur sebuah langkah / keputusan untuk mengkategorikan sebuah tindakan konflik yang dibuat atau terjadi. Gambar 2 : Weapons Life Cycles (Robinson et al., 2015)

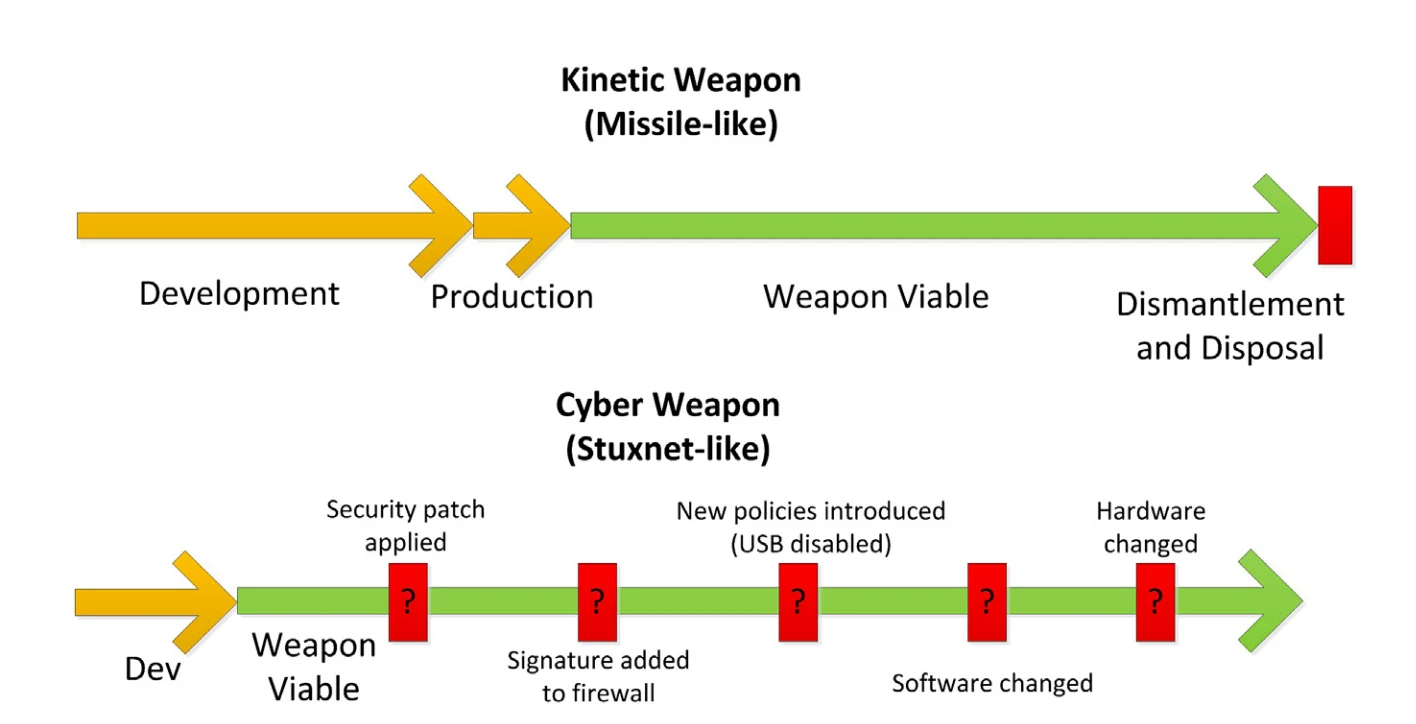

Gambar 2 : Weapons Life Cycles (Robinson et al., 2015)

Pada gambar 2 disajikan oleh Robinson tentang dua model serangan jika terjadi suatu perang militer antar negara dan terbukti saat ini hal tersebut terjadi baik serangan konvensional dengan misile balistik berpandu sampai dengan Drone yang bisa menerjang tepat sasaran dari jarak ribuan kilometer dari pelontar. Sampai dengan peretasan aset dengan penyadapan informasi pada sumber daya interkoneksi telekomunikasi atau komando sentral dengan cara menanam malware untuk menjejak dan tapping informasi yang lewat dan melakukan tindakan berikutnya seperti : remote backdoor, man in the middle attack dan sebagainya

Dalam kondisi saat ini seperti disampaikan dalam editorial (Michael, Herold, & Roussos, 2026), Deepfake telah menjadi bagian dari Cyberwarfare, yang sangat mungkin telah mengkoreksi kondisi warface sebelumnya. Deepfake by AI telah digunakan untuk menggiring opini dengan mudah membuat berita dan menyebar secara massive di socmed. Dengan demikian Deepfake akan menjadi isu kedepan terutama dalam perang informasi untuk saling klaim kemenangan dan progress yang dicapai.

References

Hasan, M. K., Habib, A. K. M. A., Shukur, Z., Ibrahim, F., Islam, S., & Razzaque, M. A. (2023). Review on cyber-physical and cyber-security system in smart grid: Standards, protocols, constraints, and recommendations. Journal of Network and Computer Applications, 209, 103540. doi:https://doi.org/10.1016/j.jnca.2022.103540

Kilincer, I. F., Ertam, F., & Sengur, A. (2021). Machine learning methods for cyber security intrusion detection: Datasets and comparative study. COMPUTER NETWORKS, 188, 107840. doi:https://doi.org/10.1016/j.comnet.2021.107840

Michael, K., Herold, R., & Roussos, G. (2026). Security and regulation: Cybersecurity, privacy, and trust- protecting information and ensuring responsible technology use. Computers & Security, 162, 104804. doi:https://doi.org/10.1016/j.cose.2025.104804

Robinson, M., Jones, K., & Janicke, H. (2015). Cyber warfare: Issues and challenges. Computers & Security, 49(0), 70-94. doi:http://dx.doi.org/10.1016/j.cose.2014.11.007

Vennela, A., Akarapu, R. B., Rakshith, B. L., Asirvatham, L. G., & Sunil, G. (2026). Intelligent cybersecurity systems for phishing attack detection - An overview. Computers and Electrical Engineering, 130, 110829. doi:https://doi.org/10.1016/j.compeleceng.2025.110829